In einer digitalen Welt, in der Daten das Rückgrat vieler Unternehmen bilden, ist die Sicherheit von Anwendungen essenzieller denn je. Cyberangriffe und Datenlecks können nicht nur finanzielle Verluste verursachen, sondern auch das Vertrauen der Nutzer nachhaltig erschüttern. Doch wie lässt sich die Sicherheit einer Webanwendung effektiv testen? Hier kommen Penetrationstests ins Spiel, denn diese decken Schwachstellen auf und simulieren Angriffe, bevor es echte Angreifer tun können.

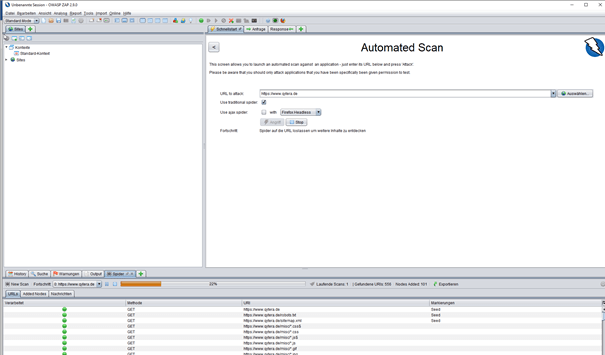

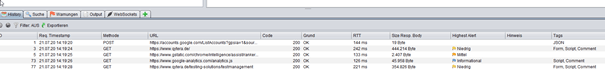

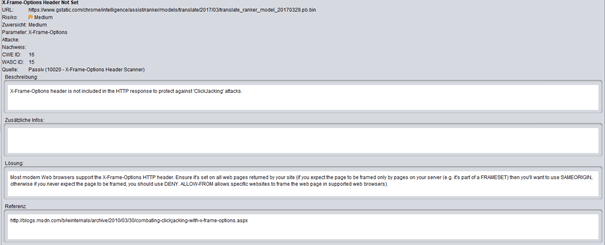

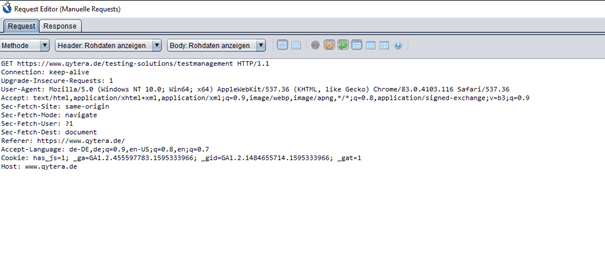

In diesem Artikel nehmen wir Sie mit auf eine Reise in die Welt des Penetrationstests – genauer gesagt, mit dem Open-Source-Tool OWASP ZAP. Sie erfahren, welche Funktionen das Tool bietet und welche Stärken sowie Schwächen es mit sich bringt. Ob Sie ein erfahrener Tester oder ein neugieriger Entwickler sind – dieser Bericht liefert wertvolle Einblicke und praktische Tipps für Ihren nächsten Penetrationstest.